Windows Vista и User Account Control с Secure Desktop

Представьте, что вы остановились около бензоколонки, чтобы заправиться, вы выбираете стандартный сорт бензина и начинаете заполнять ваш бак. Но ваш автомобиль все же не может завестись, и вы обнаруживаете, что некто намеренно вмешался в шланг и закачивал туда дизель вместо вашего обычного сорта…

Этот пример – типичный способ, каким обманывают пользователей современных ОС и заставляют принимать их неверные решения. Мы называем это “spoofing” и это явление – тема статьи.

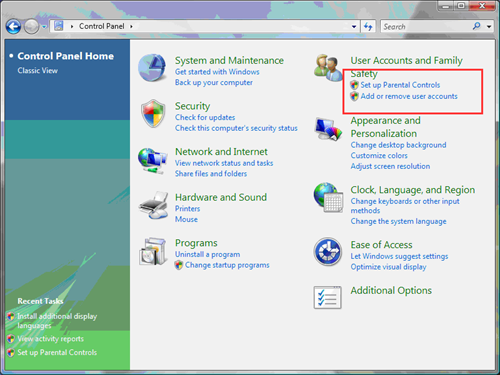

Итак, здравствуйте. Меня зовут Джим и я Программный Менеджер User Account Control (UAC). В прошлой доступной версии Vista не было особых визуальных изменений в окнах UAC, они были похожи на другие окна, в особенности на окна ограничения родительского контроля. Появлялись предупреждения каждый раз при попытке входа в защищенную область, обозначенную щитом UAC (например, раздел настроек Родительский контроль).

Начиная с Beta 2 версии Windows Vista, UAC изменится, изменится его внешний вид и, что самое главное, пользователю станет проще делать правильный выбор, основываясь на информации, предоставляемой Windows. Таким образом, UAC становится более «мощным» в борьбе со злонамеренным ПО, которое только и ждет, чтобы обойти UAC и получить полный доступ к компьютеру.

Теперь же все предупреждения UAC происходят в Secure Desktop (Безопасный рабочий стол). Обычно вы его видите, когда начинаете работу с Windows в логон-скрине.

Разница между безопасным рабочим столом и обыкновенным пользовательским, тем, где вы работаете, состоит в том, что только высший процесс, SYSTEM, может работать здесь. Чтобы пройти к Secure Desktop из Пользовательского рабочего стола, нужно пройти ряд «инстанций».

Что это все напоминает? Когда вы пытаетесь получить доступ к чему-то, защищенному UAC, ваш обычный рабочий стол меркнет вместе с последним открытым окном, а окно с предупреждением оказывается более явным и видимым. Это обратит ваше внимание на окно предупреждения. Стоит отметить, что мы, возможно, продолжим использовать сине-зеленый фон в логон-скрине, но мы чувствуем, что это – важная часть взаимодействия с пользователем, и нам необходимо всем поддержать самые важные задачи, которые могут понадобиться пользователю.

Если вы видите окно с предупреждением, возникшим само по себе, окно, которое вы не ждали – это должно быть вам предостережением. Windows не должен спрашивать у вас разрешения о процессе, если вы сами не запустили этот процесс.

Диалоговое окно обладает таким количеством информации, до которой может добраться ОС. И очень важно, чтобы пользователь понимал то, о чем его спрашивают. Если, например, у вас появилось странное окно с предупреждением оранжевого цвета, это означает, что Windows не может предоставить вам всю информацию о разработчике приложения, которое хочет запуститься. Если вы не знаете, что это за приложение и откуда оно взялось, возможно, вам не стоит подтверждать предупреждение.

Вы, наверняка, спросите – «Так что именно обеспечивает мне защиту?» Так как только процесс SYSTEM может работать в Secure Desktop, становится очень сложно обмануть и отобразить на экране подделку. Существует множество примеров и далеко ходить не приходиться:

1. Злонамеренное ПО маскируется, самостоятельно загружает нужные ему файлы в ваш рабочий стол, когда вы просматриваете веб-страницу и пытается установить скаченное. Скаченный код мог бы повредить вашего пользователя или вашу сессию, но у него грандиозные планы – завладеть всей вашей машиной.

Итак, после загрузки это злонамеренное ПО собирается установиться. На обычном пользовательском рабочем столе он бы сделал это элементарно, скажем, подделавшись под ПО, которому вы доверяете. Например, под окно установки обновления Windows. Разве вы не хотите установить обновление безопасности для ОС? Почему вы этого не должны хотеть? Но этого не произойдет на Secure Desktop, там вы защищены от подобного обмана.

Этот случай похож на тот сценарий, когда вам звонит некто, представляющийся банком, когда он не является им.

2. Злонамеренное ПО обманывает указатель мыши – верите, вы этому или нет, но не очень трудно управлять вашей мышкой. Вы можете видеть где-то на экране поддельный указатель, в то время как настоящий воздействует на «горячую точку» (на один из пикселей), в то время как вы думаете, что он находится в другом месте.

Как этот обман работает? В то время, как вы ничего не подозреваете, настоящая мышь запускает некое ПО. Щелчок по файлу «я поимею твой ПК.exe», а затем эта скрытая мышь еще и подтверждает запуск приложения незримо нажимая по кнопе «Подтвердить». Этот тип атаки также невозможен в Secure Desktop.

Но встает вопрос – почему же мы не обеспечим защиту для всех приложений и окон запускаемых в ОС? Техническую сторону, возможно, в будущем осветит другая статья. Пользовательский рабочий стол предназначен для запуска всех типов приложений – большинство из них не нуждаются в особых правах, поэтому Windows обеспечивает простую платформу, где ПО может работать со всем необходимым, вплоть до рендеринга UI. Мы проводим различные технологии, такие как GDI+ и DirectX и т.п., и эти технологии предоставляет вам богатый внешний вид. Но, как и любой инструмент, они могут быть использованы злонамеренным ПО, которое может быть на вашем ПК. Windows Vista делает все, чтобы предотвратить это.

В идеале мы хотели бы внушить уверенность пользователю, что его приложения не повреждены злонамеренным ПО. На сегодняшний день есть некоторые места в ОС, которые должны быть безопасными. Поэтому мы защитили процесс входа в систему через Secure Desktop. Лишь очень специфический код должен получать доступ к процессу входа в систему, поэтому иногда мы «отпираем» вашу сессию.

Но, несмотря на то, что UAC дает весь доступ в руки пользователя, мы обеспечили возможность UAC контролировать как это происходит. Мы добавили новую политику к списку политик UAC. Если эта политика будет отключена, то сообщения будут появляться на пользовательском рабочем столе, как это было в February CTP. Но стоит отметить, что тогда вы будете в опасности от нападений, который я описал выше.

Точно также при входе в систему должна обеспечиваться защита, так как на этом этапе, никакое ПО не может нуждаться в предоставлении ему привилегий для запуска. Windows делает все, что может, для предоставления вам самой достоверной информации о той или иной программе. Эта информация собрана из самых достоверных источников, вплоть до информации на уровне файловой системы. Если бы мы позволили злонамеренному ПО просто подделаться под сообщение от UAC, и вы по неосторожности подтвердили бы это сообщение, все наши старания пошли бы насмарку. Именно поэтому мы используем Secure Desktop.

Примечание TheVista.ru: обратите внимание, это та самая статья, где мы впервые увидели скриншот Windows Vista build 5421 – первой сборки поколения 54хх.

Источник:

Перевод: Райкер

Комментарии

obratite vnimanie chto na 4etviortom skrine build:

Windows Vista (TM) Beta 2

For testing purposes only. Build 5372.winmain.060410-11xx

(!)

По теме

- Windows Vista официально "мертва"

- Завтра прекращается поддержка Windows Vista

- Остался последний месяц поддержки Windows Vista

- 11 апреля Microsoft прекратит поддержку Windows Vista

- Через год прекращается поддержка Windows Vista

- Microsoft открыла исходный код Open XML SDK

- Баллмер: Longhorn/Vista - моя самая серьезная ошибка

- Сегодня заканчивается бесплатная фаза поддержки Windows Vista и Office 2007

- Microsoft продлила срок поддержки Windows Vista и Windows 7

- Практики обеспечения безопасности Microsoft - лучшие в мире

5279

5279